- 欢迎使用千万蜘蛛池,网站外链优化,蜘蛛池引蜘蛛快速提高网站收录,收藏快捷键 CTRL + D

如何设计高效的 P2P 系统架构?解决方案详解

点对点(P2P)系统架构解决方案在现代网络中扮演着重要的角色。该架构模型允许节点之间共享任务和工作负载,减少了对中心化服务器的依赖。具有高可靠性、可扩展性和低延迟的特点,P2P系统架构特别适用于许多应用领域。本文将探讨P2P系统架构的核心组件、不同类型的覆盖网络、内容分发和搜索、安全性和匿名性、性能优化、攻击和滥用对策、法律遵从性与版权问题,以及系统维护和更新。

分布式哈希表(DHT)

分布式哈希表(DHT)是P2P系统的核心组件之一。它允许节点在没有中心化索引服务器的情况下存储和检索数据。DHT通过将关键值映射到网络中的节点来实现这一目标。著名的DHT协议包括Chord、Pastry、Tapestry和Kademlia。

结构化与非结构化覆盖网络

P2P网络可以分为结构化和非结构化两种类型。结构化P2P网络使用DHT来确保数据的一致性和高效查找。而非结构化网络依赖于洪泛或随机搜索机制来发现资源。

结构化P2P网络示例

Chord:使用环形拓扑结构,通过一致性哈希将数据和节点映射到一个环上。

Pastry:基于前缀路由,节点ID和数据项ID有相同的长度,并按位进行路由决策。

非结构化P2P网络示例

Gnutella:使用洪泛算法来广播查询,直到找到所需资源或达到预设的跳数限制。

Freenet:专注于文件共享,并尝试通过动态路由策略减少数据传输的路径长度。

内容分发和搜索

内容分发和搜索是P2P系统中的两个重要功能。内容分发涉及如何在网络中有效地传播数据,而搜索则关注如何快速定位这些数据。

内容分发策略

直接交换:节点之间直接交换文件片段,例如BitTorrent。

树状传播:构建一棵以源节点为根的分发树,沿树向下传播数据。

搜索策略

索引服务器:某些P2P网络使用中心化的索引服务器来跟踪资源的可用性。

基于兴趣的搜索:节点根据历史交互记录选择可能拥有所需资源的邻居进行查询。

安全性和匿名性

由于P2P系统的去中心化特性,安全性和匿名性是设计中必须考虑的重要问题。

安全措施

加密通信:使用SSL/TLS等加密协议保护数据传输的安全。

身份验证:实施基于证书的身份验证机制来确认节点的真实性。

匿名策略

洋葱路由:通过多层加密和代理来隐藏用户的真实IP地址。

混叠网络:发送者将消息发送给多个代理,由它们再转发给接收者,以实现发送者的匿名。

性能优化

为了提高P2P系统的性能,可以采取以下措施:

缓存策略:在节点本地缓存热门资源,减少重复请求造成的网络负担。

负载均衡:通过监测节点的负载情况并重新分配任务,避免单个节点过载。

应对攻击和滥用

P2P系统面临各种攻击和服务滥用的威胁,因此需要采取相应对策来应对。

信誉系统:根据节点的历史行为建立信誉评分,优先与评分高的节点交互。

防篡改机制:使用数字签名和哈希链等技术来检测和防止数据篡改。

法律遵从性与版权问题

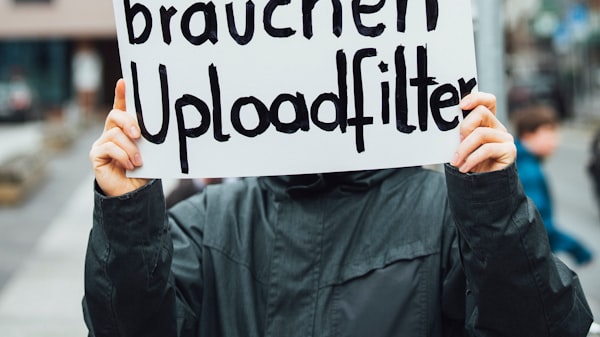

P2P系统的设计必须考虑到法律遵从性和版权问题,特别是涉及知识产权的内容分享。

版权保护:实施数字版权管理(DRM)技术来控制内容的使用权。

合规操作:确保系统符合相关法律法规,比如欧盟的GDPR或美国的DMCA。

系统维护与更新

随着技术的发展和用户需求的变化,P2P系统需要定期维护和更新。

模块化设计:采用模块化设计便于未来的升级和维护。

自动化测试:实施自动化测试流程以确保更新后的系统稳定性和性能。

相关问答FAQs

Q1: P2P系统与传统客户端服务器模

蜘蛛技巧最新文章

- 1. "如何使用ASP获取服务器的时间?一种简单的获取服务器时间的方法" 2. "快速获取服务器时间的ASP代码,让你轻松应对时间相关需求"

- 电商设计主要做什么?探究电商平台的设计重点与提升策略

- “避免SQL注入!mysql中tonumber函数使用要注意什么”

- 如何使用AJAX与数据库交互?数据库源码解析指南

- “怎样在CentOS上安装rz和sz命令?Xshell用户必备的文件传输工具配置指南”

- 如何搭建Linux环境下的Nginx集群?5个步骤带你轻松实现高可用性

- “如何在Linux下编译安装Apache httpd 2.4?一步步教你实现自定义安装和优化配置”

- 1. 如何在Windows服务器中获取网卡MAC物理地址?快速了解简单方法 2. Windows服务器操作指南:轻松获取网卡MAC物理地址的简便技巧

- "matepad pro平板横屏视频全屏解决方案:使用平板会议系统享受更大画面体验"

- 每个字段的含义: 分钟 (0 - 59) 小时 (0 - 23) 日期 (1 - 31) 月份 (1 - 12) 星期几 (0 - 7) (星期天可以是0或7) 命令

)

)

)

)